2007. 11. 24. 08:07 Unix/Linux

패스워드 사용규칙(최소길이 설정)

host login: root

configuration error - unknown item 'PASS_MIN_LEN' (notify administrator)

Password:

o 참고 URL

http://kldp.org/files/______________________________520.doc http://www.puschitz.com/SecuringLinux.shtml#EnablingPasswordAging

http://www.puschitz.com/SecuringLinux.shtml#EnforcingStrongerPasswords

o 사용예 설명

다음 예제는 어떻게 다음의 패스워드 규칙을 적용시키는가를 보여준다.

- 패스워드의 최소길이 8자

pam_cracklib.so minlen=8

- 소문자 최소 1자

pam_cracklib.so lcredit=-1

- 대문자 최소 1자

pam_cracklib.so ucredit=-1

- 숫자 최소 1자

pam_cracklib.so dcredit=-1

- 문자와 숫자이외의 문자 최소 1자(특수문자를 말하는 듯..)

pam_cracklib.so ocredit=-1

이 패스워드 제한을 설정하려면 /etc/pam.d/system-auth 파일을 열어 파란색으로 된 부분을 추가하거나

변경을 하라

auth required /lib/security/$ISA/pam_env.so

auth sufficient /lib/security/$ISA/pam_unix.so likeauth nullok

auth required /lib/security/$ISA/pam_deny.so

account required /lib/security/$ISA/pam_unix.so

account sufficient /lib/security/$ISA/pam_succeed_if.so uid < 100 quiet

account required /lib/security/$ISA/pam_permit.so

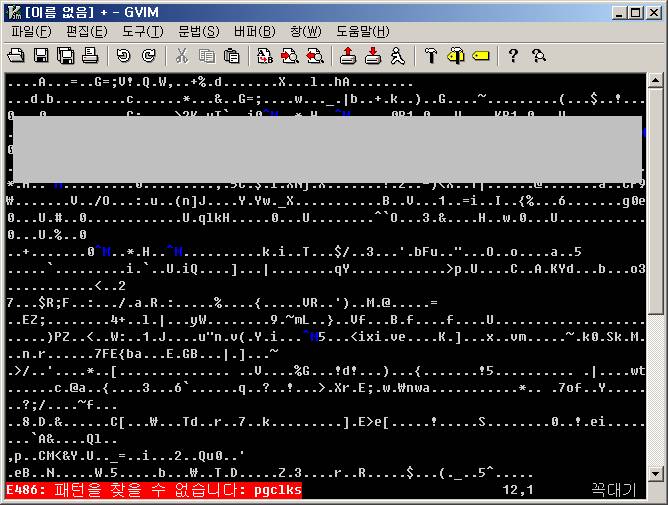

password requisite /lib/security/$ISA/pam_cracklib.so retry=3 minlen=8 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=-1

password sufficient /lib/security/$ISA/pam_unix.so nullok use_authtok md5 shadow

password required /lib/security/$ISA/pam_deny.so

session required /lib/security/$ISA/pam_limits.so

session required /lib/security/$ISA/pam_unix.so

* pam(pluggable authentication module)을 사용하면 적용할 수 있을 것이라고 본다. 실제 적용해보진 않았지만.